SPK Bilgi Sistemleri Bağımsız Denetimi Rehberi

Bu kapsamlı rehber, Sermaye Piyasası Kurulu’nun (SPK) VII-128.9 sayılı Bilgi Sistemleri Yönetimi Tebliği, III-62.2 sayılı Bilgi Sistemleri Bağımsız Denetim Tebliği ve ilgili Tanıtım Rehberi verilerini bir araya getirerek, kuruluşların operasyonel süreçlerine doğrudan entegre edebilecekleri somut bir uygulama kılavuzu olarak hazırlanmıştır.

BÖLÜM 1: KURUMSAL YÖNETİŞİM VE ÜST YÖNETİMİN KRİTİK SORUMLULUKLARI

Sermaye piyasasında bilgi sistemlerinin yönetimi, yalnızca teknik bir konu değil, kurumsal yönetimin ayrılmaz bir parçasıdır. Bilgi sistemlerine ilişkin stratejilerin iş hedefleriyle uyumlu olması esastır.

1.1. Yönetim Kurulunun Temel Yükümlülükleri

Yönetim Kurulu, bilgi sistemleri üzerinde etkin ve yeterli kontrollerin tesis edilmesinden doğrudan sorumludur.

• Politika Onayı: Bilgi güvenliği politikası üst yönetimce hazırlanmalı ve mutlaka Yönetim Kurulu tarafından onaylanmalıdır.

• Kaynak Tahsisi: Bilgi sistemlerinin güvenliği, performansı ve sürekliliği için gerekli finansal ve insan kaynağının sağlanması Yönetim Kurulunun görevleri arasındadır.

• Kritik Proje Onayı: Yeni sistemlerin devreye alınması gibi kritik projeler, risklerin yönetilebilirliği açısından Yönetim Kurulu veya üst yönetim tarafından gözden geçirilip onaylanmalıdır.

• Yıllık Gözden Geçirme: Bilgi güvenliği politikaları ve sorumlulukları her yıl en az bir kez gözden geçirilerek güncellenmelidir.

1.2. Bilgi Sistemleri Güvenliği Sorumlusu

Kuruluşlar, yeterli teknik bilgi ve tecrübeye sahip bir Bilgi Sistemleri Güvenliği Sorumlusu belirlemek zorundadır.

• Bu sorumlu, bilgi sistemleri güvenliğiyle ilgili riskleri ve yönetim süreçlerini doğrudan üst yönetime raporlar.

• Güvenlik sorumlusunun, bilgi güvenliği süreçlerinin işletilmesinde herhangi bir operasyonel görevinin bulunmaması (çıkar çatışmasını önlemek adına) esastır

BÖLÜM 2: BİLGİ SİSTEMLERİ RİSK YÖNETİMİ VE SIZMA TESTLERİ

Risk yönetimi, bilgi sistemlerindeki öngörülemeyen hataların ve hileli işlemlerin önlenmesi için yaşayan bir süreçtir.

2.1. Risk Analizi Süreci

• Periyot: Risk analizi yılda en az bir kez veya sistemde önemli bir değişiklik olduğunda tekrarlanmalıdır.

• Kapsam: Teknolojik gelişmelerden doğan riskler, dış kaynak kullanımına bağımlılık ve verilerin güvenliğinin sağlanması gibi unsurlar asgari olarak değerlendirilmelidir.

• Zafiyet Takibi: Teknik açıklara ilişkin bilgiler zamanında elde edilmeli ve bu açıklara karşı uygun tedbirler alınmalıdır.

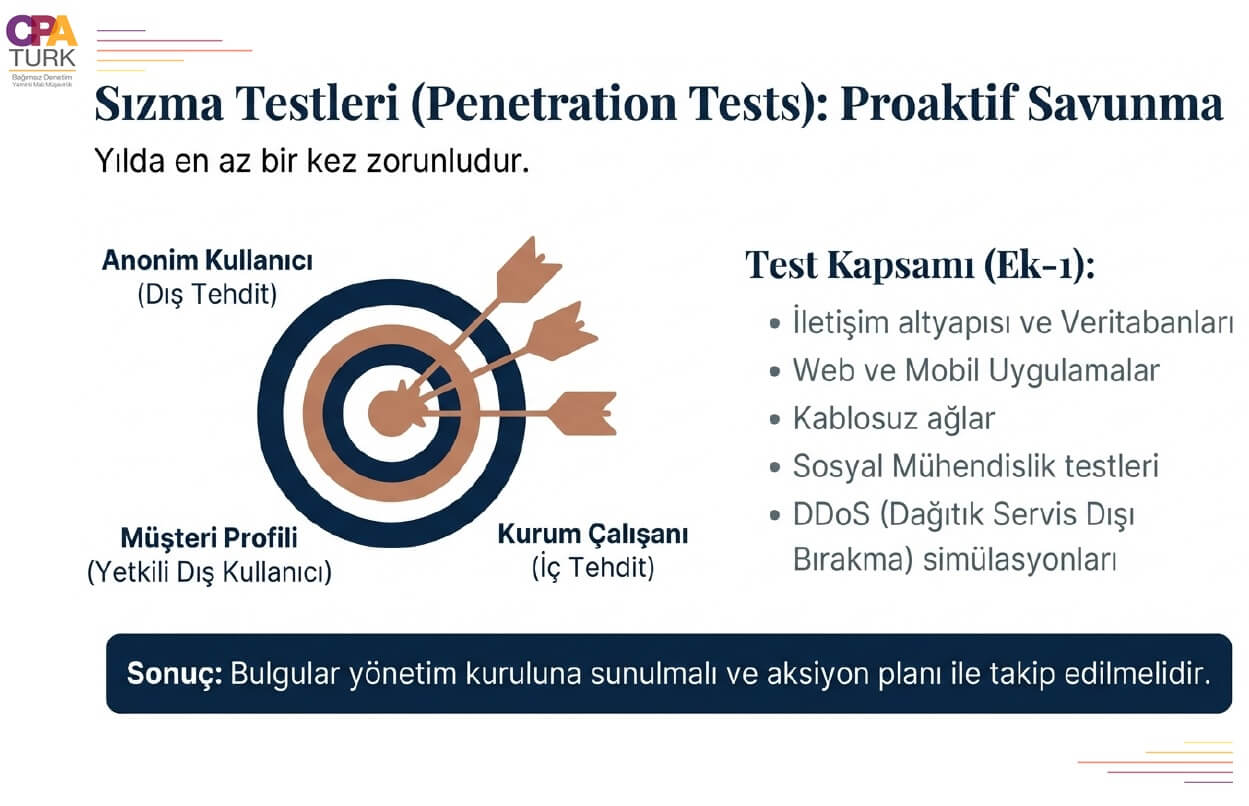

2.2. Sızma Testleri (Penetrasyon Testleri) Uygulama Esasları

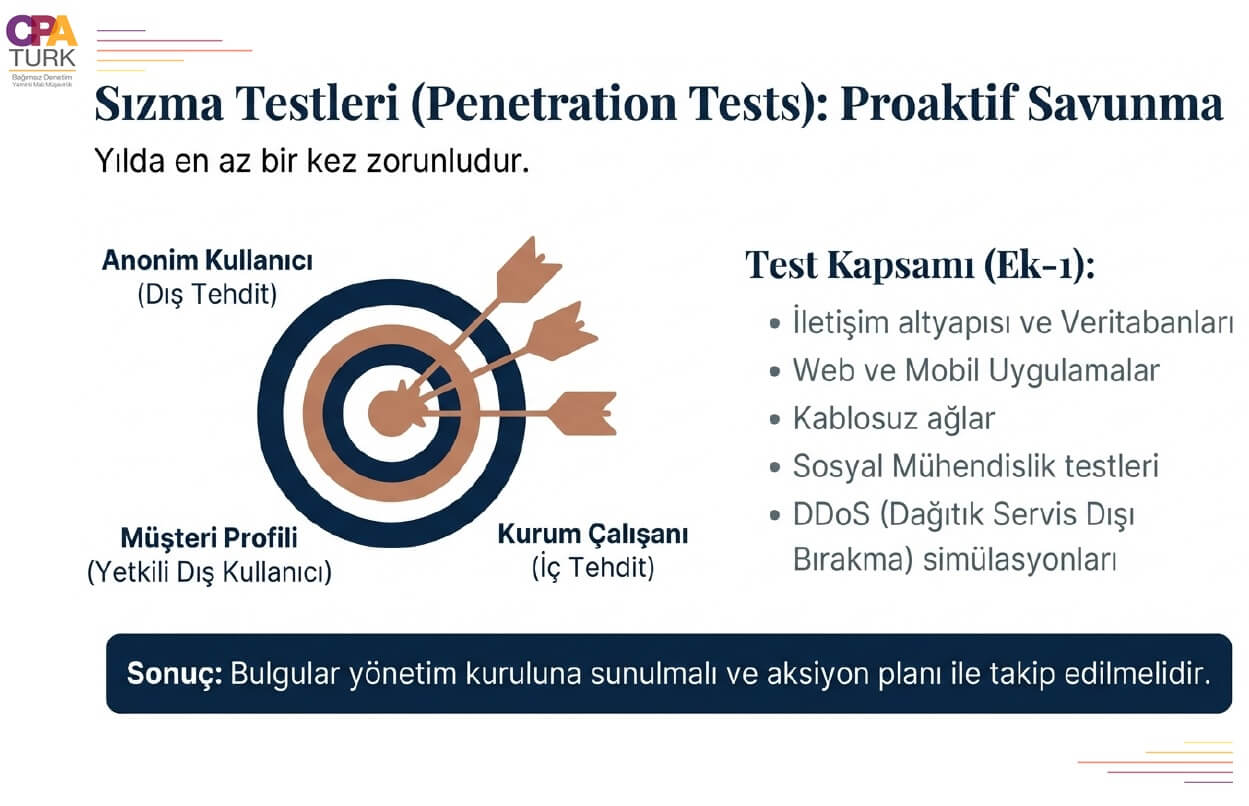

Sızma testleri, sistemdeki açıklıkların saldırganlarca kullanılmadan önce tespit edilmesini sağlar.

- Zorunluluk: Yılda en az bir kez gerçekleştirilmeli ve sonuç raporları tamamlandıktan sonra bir ay içinde SPK’ya gönderilmelidir.

- Yeterlilik: Testi yapacak kişilerin ulusal veya uluslararası (CISA, vb.) sızma testi sertifikasına sahip olmaları şarttır.

- Erişim Noktaları: Testler; İnternet (dış ağ) ve Kurum İç Ağı (yerel ağ) üzerinden gerçekleştirilmelidir.

- Kullanıcı Profilleri: Testler; Anonim Kullanıcı (yetkisiz), Müşteri (yetkili dış kullanıcı) ve Çalışan (iç kullanıcı) profilleriyle simüle edilmelidir.

- • Asgari Test Başlıkları: İletişim altyapısı, DNS, e-posta, veritabanları, web ve mobil uygulamalar, kablosuz ağlar, sosyal mühendislik ve DDOS testleri yapılmalıdır.

Sızma Testi (Penetrasyon Testi) Teknik Metodolojisi ve Uygulama Adımları

Kuruluşlar için sızma testleri sadece bir zorunluluk değil, sistemin zırhındaki delikleri görmek için en somut araçtır. Kaynaklar bu testin nasıl yapılacağını en ince ayrıntısına kadar tarif eder.

- Kullanıcı Profili Simülasyonları: Gerçekçi bir risk ölçümü için testler şu dört profil ile yapılmalıdır:

- Anonim Kullanıcı: Hiçbir yetkisi olmayan bir dış saldırganın yapabilecekleri.

- Müşteri Profili: Web/mobil uygulamalara giriş yetkisi olan bir kullanıcının yetki aşımı denemeleri

- Çalışan Profili: Kurum personelinin sahip olduğu yetkilerle (yerel yönetici hakları dahil) sistemde oluşturabileceği tehditler.

- Diğer: Özel tanımlanmış hak ve yetkilere sahip profiller.

- Bulgu Önem Dereceleri: Tespit edilen açıklar; Acil (niteliksiz saldırganın sistemi ele geçirmesi), Kritik, Yüksek, Orta ve Düşük (sıkılaştırma eksiklikleri) olarak beş kategoride sınıflandırılmalıdır

BÖLÜM 3: TEKNİK KONTROL MEKANİZMALARI VE VERİ GÜVENLİĞİ

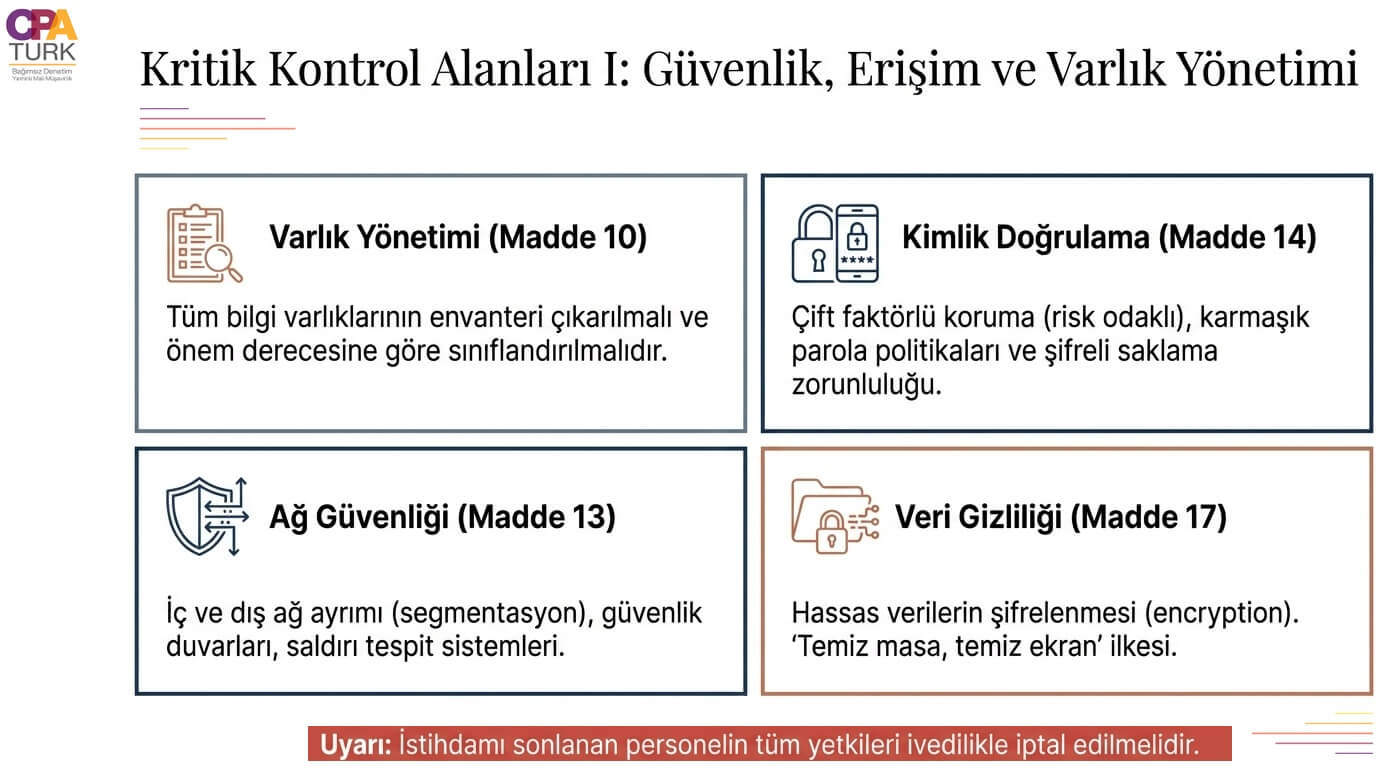

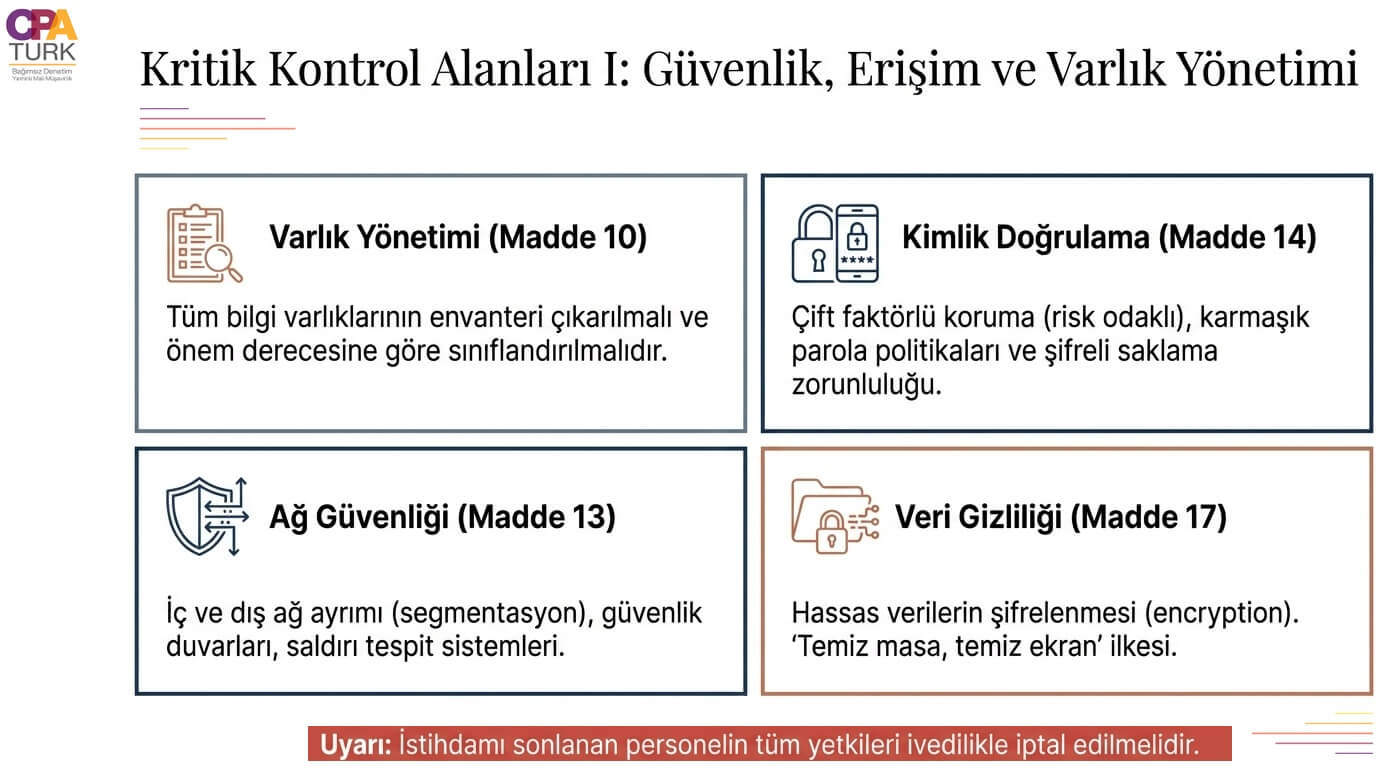

3.1. Varlık Yönetimi ve Fiziksel Güvenlik

- • Envanter: Tüm bilgi varlıkları belirlenmeli, sorumluları atanmalı ve güncel bir envanter tutulmalıdır.

- Hassasiyet Sınıflandırması: Veriler önem derecelerine göre sınıflandırılmalı ve taşınabilir cihazlar (laptop, USB vb.) yetkisiz kurum dışına çıkarılmamalıdır.

- Güvenli Alanlar: Bilgi işlem donanımlarının bulunduğu alanlara girişler yetkilendirilmeli ve kayıt altına alınmalıdır.

3.2. Görevler Ayrılığı Prensibi

• İşletim ve Geliştirme Ayrımı: Hata ve suistimali önlemek için veritabanı, uygulama geliştirme, test ve sistem işletim görevleri farklı personellere verilmelidir.

• Kritik İşlemler: Hiçbir kritik işlem tek bir personelin insiyatifine veya tek bir dış kaynak kuruluşuna tam bağımlı bırakılmamalıdır.

3.3. Ağ ve Kimlik Doğrulama Güvenliği

• Ağ Segmentasyonu: İç ağ, güvenlik gereksinimlerine göre bölümlere ayrılmalı ve aralarında kontrollü geçiş sağlanmalıdır.

• Kimlik Doğrulama: Parolalar tahmin edilmesi zor karmaşıklıkta olmalı ve kimlik doğrulama verileri şifreli olarak saklanmalıdır.

• Yetki İptali: İşten ayrılan personelin tüm erişim hakları ivedilikle (gecikmeksizin) iptal edilmelidir.

3.4. Veri Bütünlüğü ve Gizliliği

• DLP (Veri Sızıntısı Önleme): Önem derecesi yüksek verilerin kasten veya yanlışlıkla dışarı sızmasını önleyici teknik tedbirler alınmalıdır.

• Şifreleme: Veri gizliliği için kullanılan algoritmalar güncel ve güvenilir olmalı; şifreleme anahtarları düzenli aralıklarla değiştirilmelidir.

BÖLÜM 4: DIŞ KAYNAK KULLANIMI VE HİZMET ALIMI YÖNETİMİ

Bilgi sistemleri hizmetinin dışarıdan alınması, kuruluşun bu konudaki nihai sorumluluğunu ve SPK karşısındaki yükümlülüğünü ortadan kaldırmaz.

4.1. Hizmet Alımı Öncesi Değerlendirme

• Kuruluş, dış hizmet sağlayıcı ile sözleşme imzalamadan önce; sağlayıcının teknik donanımı, mali gücü, tecrübesi ve insan kaynağının yeterliliğine dair bir teknik yeterlilik raporu hazırlamalı ve üst yönetime sunmalıdır.

4.2. Sözleşme Şartlarında Olması Gerekenler

Dış kaynak sözleşmeleri asgari şu maddeleri içermelidir:

• Hizmet seviyeleri (SLA) ve kesinti durumundaki yaptırımlar.

• SPK’nın Erişim Hakkı: Kurulun, hizmet sağlayıcı nezdindeki her türlü bilgi ve belgeye erişim hakkı sözleşmede açıkça belirtilmelidir.

• Alt yüklenici kullanımına ilişkin kısıtlamalar ve şartlar.

• Hizmet sonlandırıldığında verilerin güvenli bir şekilde iadesi veya imhası.

BÖLÜM 5: SÜREKLİLİK, YEDEKLEME VE KAYIT MEKANİZMASI

5.1. Yurt İçi Sistem Bulundurma Zorunluluğu

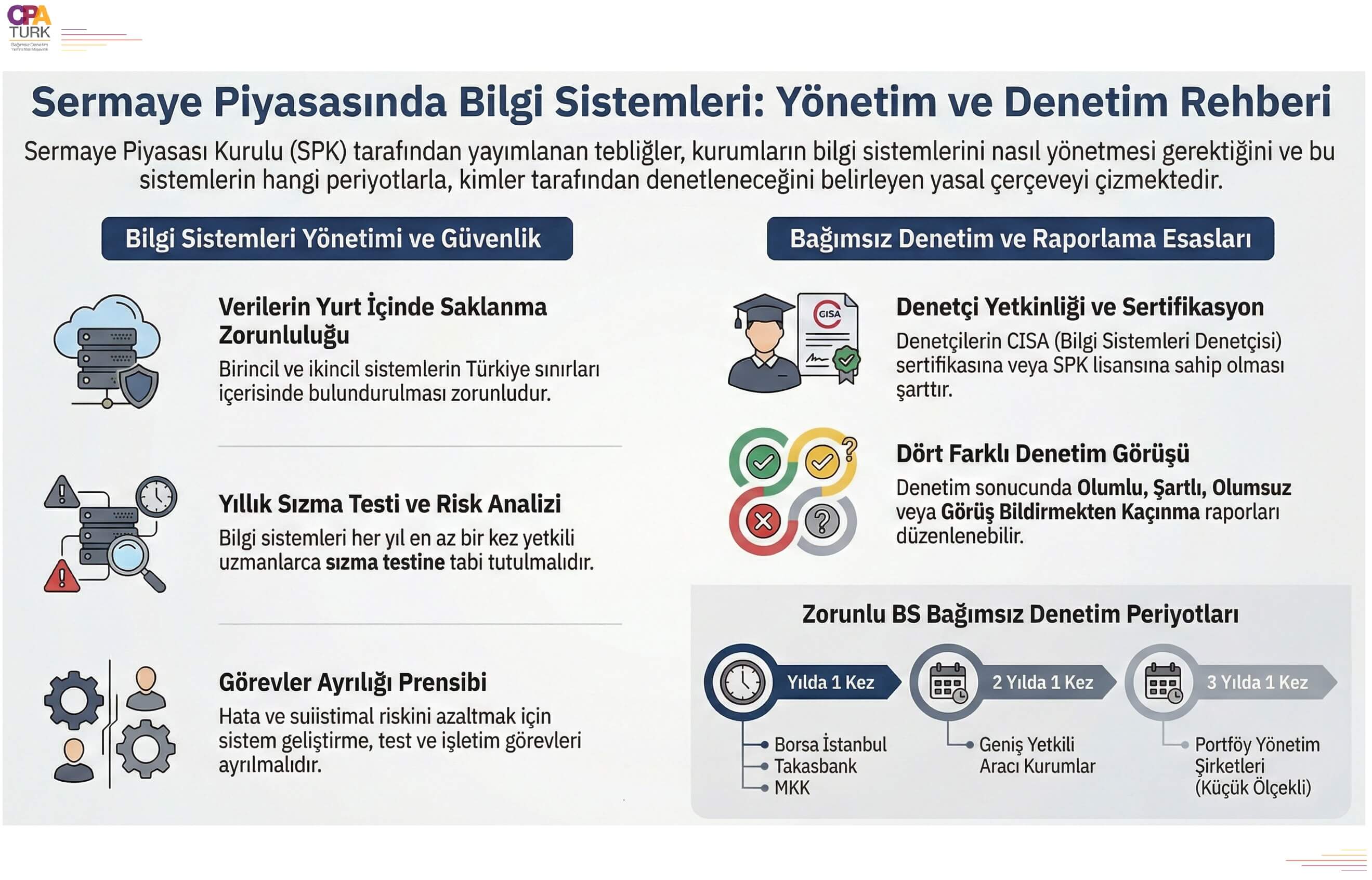

Kuruluşların birincil ve ikincil (yedek) sistemlerini yurt içinde bulundurmaları kanuni bir zorunluluktur.

5.2. Bilgi Sistemleri Süreklilik Planı

• İkincil Sistem: Birincil sistemde kesinti olması halinde faaliyetlerin sürdürülebilmesi için ikincil sistem tesis edilmelidir.

• Test: Süreklilik planları ve yedekten geri dönme süreçleri her yıl test edilmeli ve sonuçlar üst yönetime raporlanmalıdır.

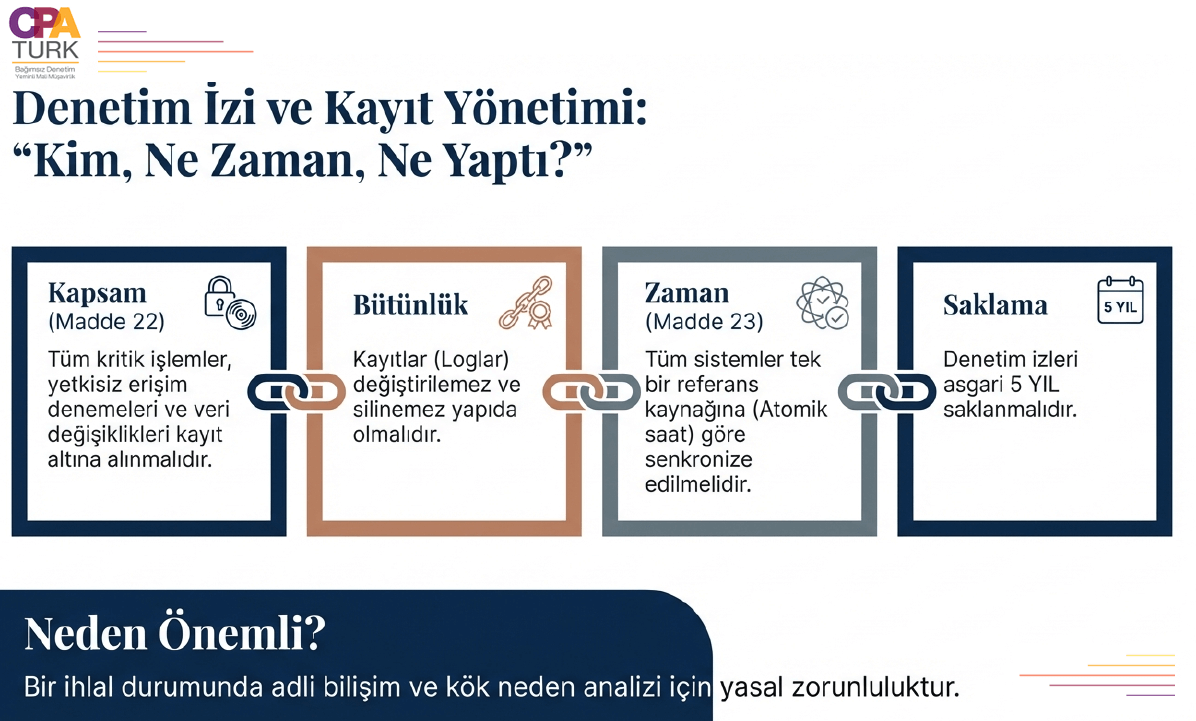

• Zaman Senkronizasyonu: Tüm sistemlerin zaman bilgisi atomik saatler referans alınarak tek bir kaynaktan senkronize edilmelidir.

5.3. Denetim İzleri (Logging)

- Kapsam: Yapılan işlemler, işlem zamanı, gerçekleştiren kişi ve yetkisiz erişim teşebbüsleri kaydedilmelidir.

- Saklama Süresi: Denetim izleri en az 5 yıl boyunca güvenli ortamlarda saklanmalı ve yedeklenmelidir.

- Bütünlük: Kayıtların silinmesi veya değiştirilmesi teknik olarak engellenmeli; bozulma durumunda bu durum tespit edilebilmelidir.

BÖLÜM 6: BİLGİ SİSTEMLERİ BAĞIMSIZ DENETİM SÜRECİ

Bilgi sistemleri bağımsız denetimi, kontrollerin uyumluluk, etkinlik ve yeterliliği hakkında görüş oluşturulması sürecidir.

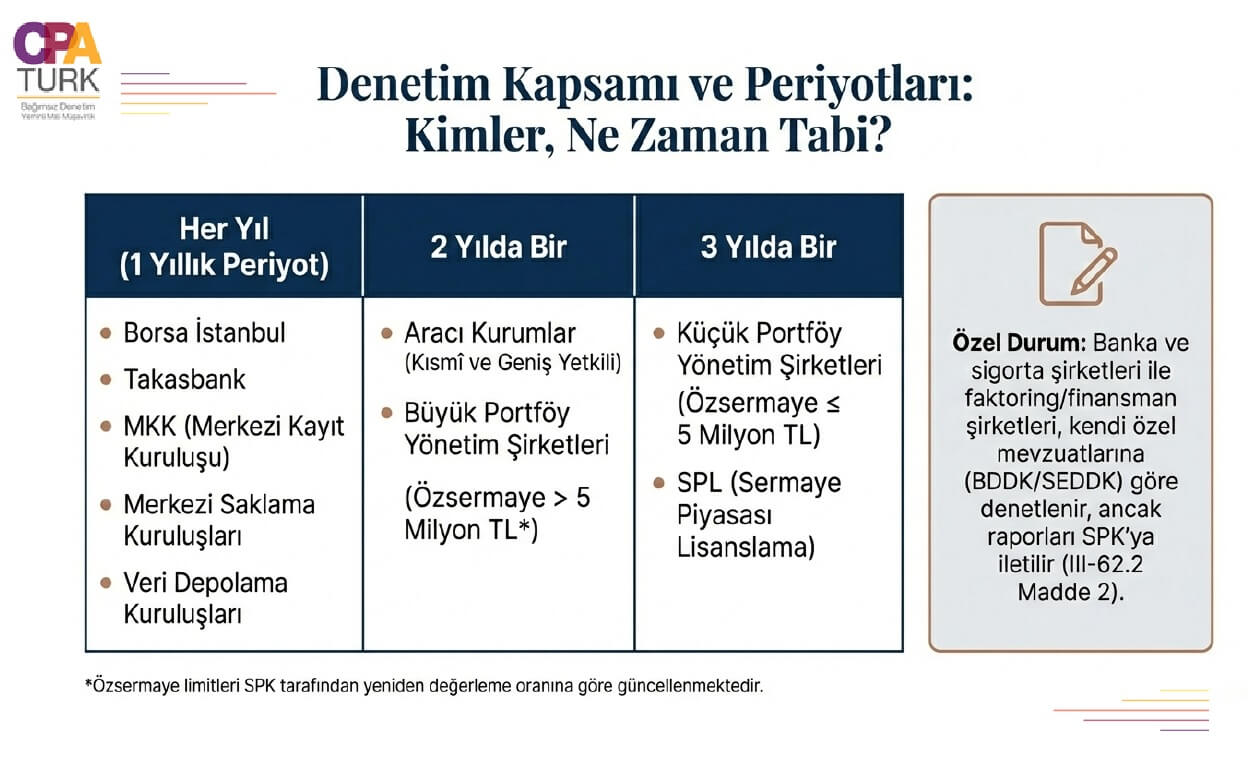

6.1. Bilgi Sistemleri Denetim Periyotları: Kim Ne Zaman Yaptırmalı?

• Yılda Bir: Borsa İstanbul, Takasbank, MKK, merkezi takas kuruluşları ve veri depolama kuruluşları.

• İki Yılda Bir: Kısmi/geniş yetkili aracı kurumlar ve özsermayesi 5 Milyon TL üzeri portföy yönetim şirketleri.

• Üç Yılda Bir: Özsermayesi 5 Milyon TL ve altı olan portföy yönetim şirketleri ve Lisanslama Kuruluşu

.

6.2. Yönetim Beyanı (EK-1)

Yönetim Kurulu, denetim döneminin sonu itibarıyla (genelde 31 Aralık), bilgi sistemlerine ilişkin iç kontrollerin etkinliğine dair bir Yönetim Beyanı imzalamak ve denetçiye sunmak zorundadır. Bu beyan, kuruluşun tüm önemli kontrol eksikliklerini bildirdiğine dair bir taahhüt niteliğindedir.,

Yönetim Beyanının İçeriği (EK-1):

Yönetim Kurulu, denetçiye sunduğu beyanda şu hususları taahhüt eder:

- ◦ İç kontrol sisteminin incelendiği ve tüm önemli eksikliklerin ortaya konulduğu.

- ◦ Değerlendirme yapılırken bağımsız denetim kuruluşunun çalışmalarının kullanılmadığı.

- ◦ Tespit edilen tüm suiistimal, yolsuzluk veya veri bütünlüğünü bozan olayların sınıflandırılarak denetçiye sunulduğu.

- ◦ Önceki denetimlerde tespit edilip henüz çözülmemiş bulguların güncel durumunun raporlandığı.

6.3. Denetim Raporu ve Teslim Süreçleri

- Sözleşme: Denetim sözleşmesi, denetim döneminin ilk 4 ayı içerisinde imzalanmalıdır.

- Rapor Teslimi: Denetim raporu, dönemin bitimini izleyen 30 gün içinde tamamlanıp SPK’ya gönderilmelidir.

- Aksiyon Planı: Raporlanan bulgular için Yönetim Kurulu tarafından onaylanmış bir aksiyon planı oluşturulmalı ve bu planın yürütülmesinden Yönetim Kurulu sorumlu olmalıdır.

BÖLÜM 7: BULGULARIN SINIFLANDIRILMASI VE DENETÇİ GÖRÜŞLERİ

Denetçiler, tespit ettikleri eksiklikleri önemlilik derecesine göre kodlar ve sınıflandırır.

7.1. Önemlilik Dereceleri

• Kontrol Zayıflığı (KZ): Hataları önleme/tespit etmede düşük etkili tasarım veya işletim eksiklikleri.

• Kayda Değer Kontrol Eksikliği (KD): Veri bütünlüğü veya süreklilik üzerinde olumsuz etki yaratabilecek, önemsiz sayılamayacak eksiklikler.

• Önemli Kontrol Eksikliği (ÖK): Finansal raporlamayı etkileyen veya kurumun faaliyetlerine ağır darbe vurabilecek çok kritik zayıflıklar.

7.2. Görüş Türleri

Denetim raporu sonunda dört tür görüşten biri verilir:

- Olumlu Görüş: Önemli kontrol eksikliği bulunmadığında verilir.

- Şartlı Görüş: Birkaç önemli eksiklik bulunsa da sistemin bütününü etkilemediği durumlarda verilir.

- Olumsuz Görüş: Önemli kontrol eksiklikleri sistemin büyük kısmını etkilediğinde verilir.

- Görüş Bildirmekten Kaçınma: Denetim sırasında ciddi kısıtlamalarla karşılaşıldığında veya yeterli kanıt toplanamadığında verilir.

BÖLÜM 8: MUAFİYETLER VE ÖZEL DURUMLAR

Bazı kuruluşlar, yapıları gereği belirli maddelerden muaftır:

• Portföy Yönetim Şirketleri (Küçük ölçekli): Bilgi güvenliği ihlali (Madde 24) ve Değişiklik Yönetimi (Madde 27) maddelerinden muaftır.

• Halka Açık Ortaklıklar ve Emeklilik Fonları: Bilgi güvenliği sorumlusu atanması, sızma testi zorunluluğu ve denetim izlerinin korunması gibi bazı teknik maddelerden periyodik denetim kapsamında muaftırlar. Ancak Kurul bu muafiyetleri her zaman kaldırma yetkisine sahiptir.

SONUÇ VE UYGULAMA TAVSİYESİ

Bu rehberde özetlenen yükümlülükler, sermaye piyasası güvenilirliğinin temelini oluşturur. Kuruluşlar için başarı anahtarı, bilgi sistemlerini sadece bir "IT maliyeti" olarak değil, Yönetim Kurulu düzeyinde takip edilen stratejik bir risk alanı olarak görmektir. Özellikle sızma testleri ve iş sürekliliği testlerinin sadece kağıt üzerinde kalmaması, fiilen uygulanması ve sonuçlarının aksiyon planlarıyla kapatılması, SPK denetimlerinden başarıyla geçmenin tek yoludur.

Not: Bu rehber, ilgili SPK tebliğleri ve dokümanlarının birleştirilmesiyle oluşturulmuş olup, yasal metinlerdeki güncellemelerin (örneğin VII-128.10 geçiş süreci) takip edilmesi sorumluluğu kuruluşa aittir. İlgili tebliğlere şu adreslerden ulaşılabilir:

Sıkça Sorulan Sorular (SSS)

1. Bilgi sistemleri bağımsız denetimi hangi kurumlar için, ne sıklıkla zorunludur?

Bilgi Sistemleri bağımsızdenetim periyotları kuruluşların türüne ve büyüklüğüne göre değişmektedir. Borsa İstanbul, Takasbank, MKK ve veri depolama kuruluşları yılda bir kez denetime tabidir. Kısmi ve geniş yetkili aracı kurumlar ile özsermayesi 5 Milyon TL’den fazla olan portföy yönetim şirketleri iki yılda bir; özsermayesi 5 Milyon TL ve altında olan portföy yönetim şirketleri ile Lisanslama Kuruluşu ise üç yılda bir denetim yaptırmak zorundadır. Halka açık ortaklıklar ve emeklilik yatırım fonları gibi bazı kurumlar ise periyodik denetimden muaftır.

2. Bilgi sistemlerine ilişkin "Yönetim Beyanı" nedir ve kim tarafından onaylanmalıdır?

Yönetim beyanı, kuruluşun Yönetim Kurulu tarafından onaylanan, bilgi sistemlerine ilişkin iç kontrollerin denetim dönemi itibarıyla etkinliği, yeterliliği ve mevzuata uyumluluğu hakkında denetçiye sunulan resmi bir güvence belgesidir. Bu beyanda, iç kontrol sisteminin incelendiği, tüm önemli eksikliklerin ortaya konulduğu ve varsa suiistimallerin denetçiye bildirildiği taahhüt edilir.

3. Sızma testleri (penetrasyon testleri) ne zaman ve kimler tarafından yapılmalıdır?

Sızma testleri, bilgi güvenliği gereklerini yerine getirme konusunda operasyonel görevi bulunmayan ve sızma testi konusunda ulusal veya uluslararası sertifikaya (CISA vb.) sahip uzmanlarca yılda en az bir kez yapılmalıdır. Test sonuçlarını içeren raporlar, tamamlanmasını müteakip bir ay içinde Kurul’a gönderilmelidir.

4. Birincil ve ikincil (yedek) sistemlerin fiziksel konumuyla ilgili yasal zorunluluk nedir?

Mevzuat uyarınca, kurum, kuruluş ve ortaklıkların faaliyetlerini yürüttüğü birincil sistemlerini ve bir kesinti anında bu faaliyetlerin sürdürülmesini sağlayan ikincil (yedek) sistemlerini yurt içinde bulundurmaları zorunludur. Bu sistemlerin zaman bilgisi, atomik saatler vasıtasıyla tek bir referans kaynağına göre senkronize edilmelidir.

5. Denetim sırasında tespit edilen bulgular nasıl sınıflandırılır ve kodlanır?

Bulgular önem derecelerine göre üç ana kategoride sınıflandırılır: Kontrol Zayıflığı (KZ), Kayda Değer Kontrol Eksikliği (KD) ve Önemli Kontrol Eksikliği (ÖK). Her bulgu; denetim yılı, denetim türü (solo/konsolide), kontrol alanı (örneğin BSK-5 Ağ Güvenliği) ve sıra numarasını içeren standart bir kodla raporlanır (Örn: 2023.S.BSK-5.001.ÖK).

6. Bilgi sistemleri hizmetinin dış kaynak yoluyla (hizmet alımı) karşılanması durumunda sorumluluk kime aittir?

Hizmetin dışarıdan alınması, kuruluşun ve üst yönetimin nihai sorumluluğunu ve Kurul karşısındaki yükümlülüklerini ortadan kaldırmaz. Dış hizmet sağlayıcı ile yapılan sözleşmelerde, Kurul’un hizmet sağlayıcı nezdindeki bilgi ve belgelere erişim hakkı mutlaka yer almalı ve hizmet sağlayıcının bilgi güvenliği seviyesi en az kuruluşun kendi seviyesinde olmalıdır.